3-Fach verlässlich

Seit 2005 konzipieren und realisieren wir kundenspezifische IT-Lösungen.

Und das mit Erfolg – dank treuer Kunden, die unsere Arbeitsweise zu schätzen wissen.

Eine Arbeitsweise, die auf drei zentralen Leitgedanken basiert:

Zukunftsorientiert

Wir gehen mit dem Trend und passen unsere Angebote, Dienstleistungen und Produkte immer an den aktuellen Stand der Technik an. Sowohl hardware- als auch softwareseitig.

Bedarfsgerecht

Wir arbeiten eng mit unseren Kunden zusammen, klären deren Anforderungen und Bedürfnisse bis ins kleinste Detail. Dadurch stellen wir sicher, dass die Lösungen, die wir für Sie planen und umsetzen, in der Anwendung Ihren Bedarf zu 100 % decken.

Supportstark

Wir sind für Sie da, wenn unser Wissen, unser Rat und unser Können gefragt sind! Vor allem im Support-Fall. Dann zählt jede Sekunde. Denn unsere Lösung ist Ihre Schnittstelle nach außen – und die muss laufen. Dafür geben wir unser Bestes!

Leistungen

Videopräsentation

Sparen Sie Zeit, Wege und Geld – mit Video-Meetings, die Spaß machen

MS365

Den Plan verloren? Macht nichts, wir finden den passenden für Sie!

Patch-Management

neccon Patch-Services – wir schließen die Lücke Ihrer (Sicherheits-)Updates

IT-Services

Hochwertige IT-Produkte und -Dienstleistungen in den Bereichen Netzwerk, Serverhosting, Kommunikation, Revisionierung und Sicherheitssysteme

Scandinavier + SCAN MACHINE

Entdecken Sie die schnellste und effizienteste Art der Ablage und Buchhaltung! Scandinavier und SCAN MACHINE sind die Lösung

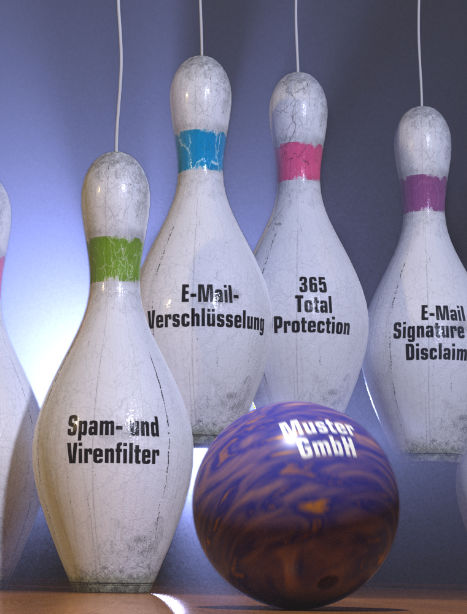

Hornet-Security

Wenn Sie Ihre IT-Security im Stich lässt – kommen wir ins Spiel

Cloud-Telefonie

Mit einer Cloud-Anlage genießen Sie alle Ihnen bereits bekannten Vorteile einer analogen oder ISDN-basierten Telefonanlage

TopThemen

Wir haben was gegen Trojaner! Sie auch?!

Waren Trojaner vor zwei, drei Jahren noch in aller Munde und regelmäßig in den Medien – ist es inzwischen recht leise um das Thema geworden. Doch die Stille trügt. Denn bis heute sind Trojaner – als Links oder Anhänge in Mails versteckt – die größte Bedrohung für unsere Firmen-, Kunden-, Bank- und sonstigen Daten.

Doppelt sicher

Wissend um die Bedrohung und die Auswirkungen eines potenziellen Trojaner-Zugriffs installieren wir bei unseren Kunden konsequent ...

Machen Sie dicht – und schützen Sie sich vor Verschlüsselungs-Trojanern

Die Makro- und Dateiviren sind zurück. In Form von Verschlüsselungs-, Erpressungs- und Kryptotrojanern. So unterschiedlich die einzelnen „Schädlinge“ aufgebaut sind, das ihnen innewohnende kriminelle Potenzial ist hoch. Und vor allem teuer – 0,5 bis 1,0 Bitcoin kostet laut pc-magazin ein Entschlüsselungs-Key. Zudem ist den Verursachern nur schwer beizukommen, da diese sich im „Dark Web“ – der professionell organisierten Unterwelt des Internet – bewegen.

Schutz, der sich rechnet

Doch stehen Sie nicht schutzlos da. Beispielsweise empfehlen ...

8 Tipps, wie Sie Kryptotrojanern den Zutritt erschweren

Ein wirklicher Schutz gegen Kryptotrojanern ist letztlich nur technisch umsetzbar. Doch können Sie selbst die Risiken minimieren, in dem Sie E-Mails und Anhänge vor dem Bearbeiten und Öffnen genau prüfen. Hier 8 Tipps, woran Sie Trojaner-Mails oder andere elektronische Post mit kriminellen Inhalten erkennen:

8-fach gecheckt

- „Gefakte“ Absender verraten sich oft anhand von fehlerhaften oder falschen Adressen – wie @telecom.de

- Seriöse Absender fordern nie per Mail zum Abgleich von Daten oder Adressen über einen Link auf ...

Namen, die für uns sprechen

Der beste Beleg dafür, dass wir halten, was wir versprechen, sind unsere zufriedenen Kunden. Einen Auszug der Branchen, mit denen wir seit Jahren erfolgreich zusammenarbeiten, finden Sie hier aufgelistet.

Wäre schön, wenn Ihr Name diese Liste schon bald ergänzt.